Sicherheitssoftware, die mehr ist als ein Protokoll

Daten müssen frei sein – sie müssen zirkulieren, um ihren vollen Wert zu entfalten. Gleichzeitig sind sie sehr wertvoll und müssen daher gut geschützt werden. Mit unseren Softwarelösungen können Unternehmen den privilegierten Zugriff auf ihre geschäftskritischen Daten koordinieren und überwachen sowie verschlüsselte Informationen während der Übertragung schützen.

SSH.COM setzt auf Container!

Erfahren Sie mehr über die Container-Unterstützung von SSH.COM (in englischer Sprache) >

Unser Portfolio

PrivX®

Eine schlanke, skalierbare und kostengünstige Software zur Verwaltung privilegierter Zugriffe für Hybrid- und Multi-Cloud-Forschungsabteilungen sowie DevOps. Administratoren profitieren von automatisierten Routinen zur Zugriffsbereitstellung und von der automatischen Cloud-Host-Erkennung. Benutzer können direkt aus ihrem Browser mit einem Klick SSH- oder RDP-Verbindungen zu den richtigen Ressourcen herstellen. Ihr Unternehmen profitiert von schnellerer Softwareentwicklung sowie vorschriftenkonformen Prozessen und kann mit Cloud-Geschwindigkeit skalieren.

Klicken Sie hier für PrivX®-Datenblatt (in englischer Sprache) >

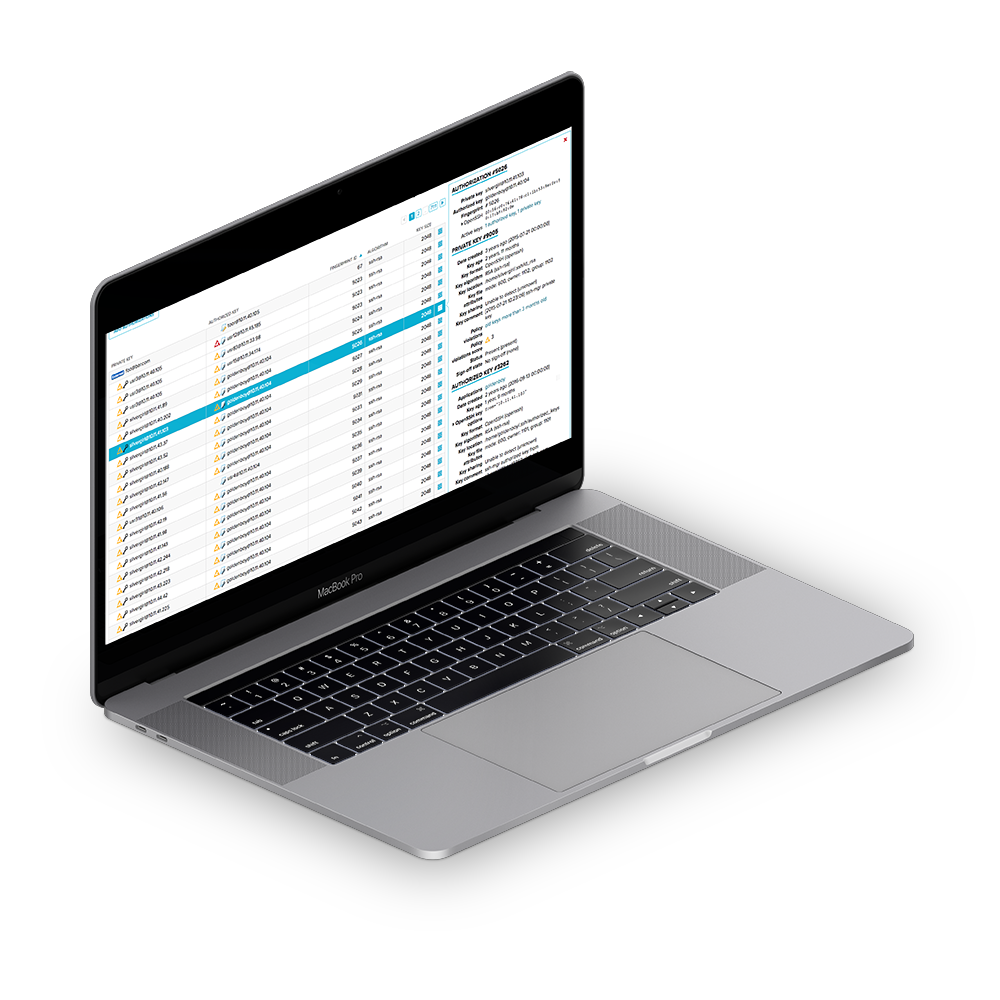

Universal SSH Key Manager®

Die ultimative Softwarelösung für große Unternehmen in stark regulierten und auditierten Branchen, die ein aktuelles SSH-Schlüsselinventar sowie vollständige Schlüssellebenszyklus-Verwaltung benötigen, um kosteneffizient Audits zu bestehen, Compliance-Vorschriften einzuhalten und das Risiko von Datenkompromittierungen zu minimieren.

Klicken Sie hier für Universal SSH Key Manager®-Datenblatt (in englischer Sprache.) >

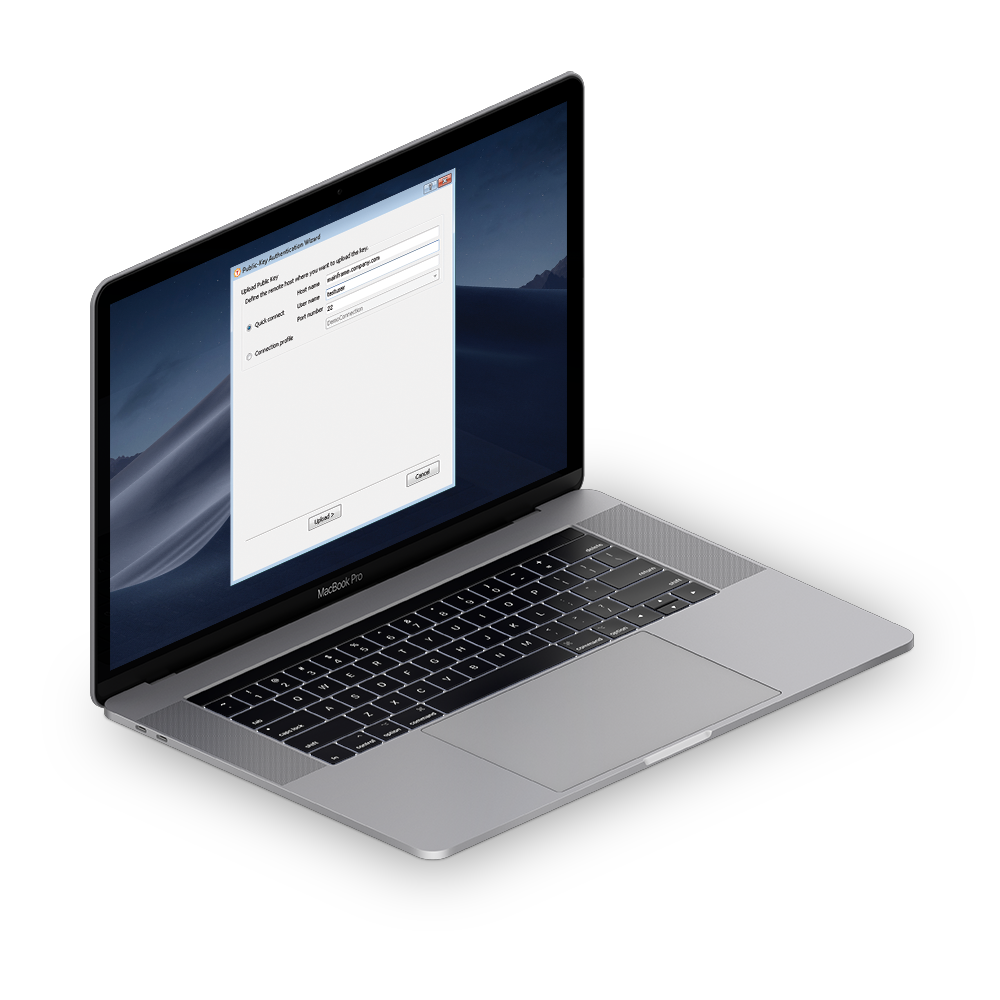

Tectia® Server/Client

Schützen Sie Datenzugriffe und Ihren Datenfluss mit der vertrauenswürdigsten Software auf dem Markt. Der bewährte Marktführer Tectia verbindet unternehmensgerechte Zuverlässigkeit mit Hochleistungs-Serverzugriffen und -Datentransfers. Durch die führende, rund um die Uhr unterstützte SSH-Lösung (Secure Shell) können Sie Zeit sparen und zuverlässig den unterbrechungsfreien Geschäftsbetrieb sowie die Sicherheit gewährleisten.

Klicken Sie hier für Tectia® Server/Client-Datenblatt (in englischer Sprache.) >

Tectia® z/OS

Schützen Sie Mainframe-Zugriffe und Ihren Datenfluss mit der vertrauenswürdigsten Software auf dem Markt. Der bewährte Marktführer Tectia verbindet unternehmensgerechte Zuverlässigkeit mit Hochleistungs-Serverzugriffen und -Datentransfers. Durch die führende, rund um die Uhr unterstützte SSH-Lösung (Secure Shell) können Sie Zeit sparen und zuverlässig den unterbrechungsfreien Geschäftsbetrieb sowie die Sicherheit gewährleisten.

Klicken Sie hier für Tectia® z/OS-Datenblatt (in englischer Sprache). >

Das sind unsere Ziele:

- Keine Reibungsverluste bei der Verwaltung privilegierter Zugriffe

Lassen Sie Geschäftsausfälle hinter sich! - Geringere Komplexität durch Beseitigung manueller Routineaufgaben bei der IT-Zugriffssicherheit

Profitieren Sie von Vereinfachung und Automatisierung! - Minimierte externe und interne Risiken bei der Koordinierung privilegierter Zugriffe

Vertrauen ist gut, Kontrolle ist besser!

Das sind die Fakten:

Mehr als 20 Jahre technische Spitzenleistung

Die Grundlage dafür sind unsere Hardcore-Entwicklerkultur und unsere komplett auf den Kunden ausgerichtete Denkweise.

Mehr als 3.000 anspruchsvolle Kunden auf der ganzen Welt

Sie nutzen unsere erstklassigen Softwarelösungen, die absolut zuverlässig, skalierbar und speziell für CISOs, Systemadministratoren und Endbenutzer konzipiert sind.

Zu unseren Kunden gehören 40 %

der Fortune 500-Unternehmen

Sie reichen von großen Finanz- und Industrieunternehmen bis hin zu agilen Teams und Cloud-basierten Startups.

Ein enormes Portfolio von mehr als

100 Patenten und ein aktives Lizenzierungsprogramm

Wir haben einzigartige Einblicke in die weltweit anspruchsvollsten digitalen Unternehmen und unterstützen die lebhafte Open-Source-Community mit vollem Einsatz.

PrivX für Ops

Erfahren Sie, wie Sie wertvolle Forschungs- und Entwicklungszeit sparen und für produktive Aufgaben nutzen können.

Einseitiges Dokument herunterladen >

Administratoren lieben PrivX

Erfahren Sie, wie Sie den Aufwand für privilegierte Zugriffe erheblich verringern können.

Einseitiges Dokument für Administratoren herunterladen >

PrivX für Entwickler

Erfahren Sie, wie Sie mit minimalem Aufwand auf Ihre täglich genutzten Cloud-Ressourcen zugreifen können.

Einseitiges Dokument für Entwickler herunterladen >

Bessere Sicherheit mit PrivX

Erfahren Sie, wie Sie mit PrivX wucherndes PAM überflüssig machen.

Einseitiges Dokument für Sicherheitsverantwortliche herunterladen >

Geschäftliche Vorteile mit PrivX

Erfahren Sie, welche Auswirkungen PrivX auf Entwicklungsprozesse und die Time-to-Market hat.

Einseitiges Business-Dokument herunterladen >

Schnellere Softwareentwicklung im Unternehmen

Erfahren Sie, wie Sie vorschriftenkonforme Cloud-Zugangsverwaltung für verteilte Teams implementieren können.

Anwendungsszenario für Unternehmen herunterladen >

Agile Multi-Cloud-DevOps

Die schnellste Möglichkeit zur Überwachung und Bereitstellung von Zugriff auf alle Ihre AWS-, GCP- und Azure-Server.

Multi-Cloud-Anwendungsszenario herunterladen >

Vorschriftenkonformer Zugriff für Drittanbieter

Erfahren Sie, wie einfach die Verwaltung des Zugriffs für Drittanbieter-IT-Administratoren und Software-Entwickler ist.

Anwendungsszenario zu Drittanbietern herunterladen >

Einfache Handhabung von Mitarbeiterwechseln

Kontrollieren Sie den Zugriff agiler Teams in einer schnelllebigen Software-Entwicklungsumgebung.

Anwendungsszenario zu Mitarbeiterwechseln herunterladen >

Optimierte Routinen für privilegierten Zugriff

Kontrollieren Sie den privilegierten Zugriff für hunderte Entwickler, die Zugriff auf die Cloud benötigen.

Zugriffschaos-Anwendungsszenario herunterladen >